क्लाउड कंपन्या पुरवणाऱ्या नेटिव्ह सिक्युरिटी सोल्यूशन्स व्यतिरिक्त अनेक उपयुक्त ओपन सोर्स पर्याय आहेत.

येथे आठ उत्कृष्ट ओपन सोर्स क्लाउड सुरक्षा तंत्रज्ञानाचे उदाहरण आहे.

AWS, Microsoft आणि Google या काही क्लाउड कंपन्या आहेत ज्या विविध मूळ सुरक्षा वैशिष्ट्ये प्रदान करतात. जरी हे तंत्रज्ञान निःसंशयपणे उपयुक्त असले तरी ते प्रत्येकाच्या गरजा पूर्ण करू शकत नाहीत. क्लाउड डेव्हलपमेंट जसजसे पुढे जात आहे तसतसे या सर्व प्लॅटफॉर्मवर वर्कलोड सुरक्षितपणे तयार करण्यासाठी आणि राखण्यासाठी IT कार्यसंघ त्यांच्या क्षमतेमध्ये वारंवार अंतर शोधतात. शेवटी, हे अंतर बंद करणे वापरकर्त्यावर अवलंबून आहे. ओपन सोर्स क्लाउड सिक्युरिटी टेक्नॉलॉजी अशा परिस्थितीत उपयुक्त आहेत.

नेटफ्लिक्स, कॅपिटल वन आणि लिफ्ट सारख्या संस्थांद्वारे मोठ्या प्रमाणावर वापरले जाणारे ओपन सोर्स क्लाउड सुरक्षा तंत्रज्ञान वारंवार तयार केले जाते ज्यांच्याकडे लक्षणीय क्लाउड कौशल्य असलेल्या मोठ्या आयटी टीम आहेत. आधीपासून उपलब्ध असलेल्या साधने आणि सेवांद्वारे पूर्ण होत नसलेल्या काही आवश्यकतांचे निराकरण करण्यासाठी संघ हे प्रकल्प सुरू करतात आणि ते इतर व्यवसायांसाठीही उपयुक्त ठरतील या आशेने असे सॉफ्टवेअर उघडतात. जरी ते सर्वसमावेशक नसले तरी, GitHub वरील सर्वाधिक पसंतीची ओपन सोर्स क्लाउड सुरक्षा उपायांची ही यादी प्रारंभ करण्यासाठी एक उत्कृष्ट ठिकाण आहे. त्यापैकी बरेच इतर क्लाउड सेटिंग्जशी सुसंगत आहेत, तर इतर सर्वात लोकप्रिय सार्वजनिक क्लाउड, AWS सह कार्य करण्यासाठी स्पष्टपणे तयार केले आहेत. घटना प्रतिसाद, सक्रिय चाचणी आणि दृश्यमानतेसाठी या सुरक्षा तंत्रज्ञानाकडे पहा.

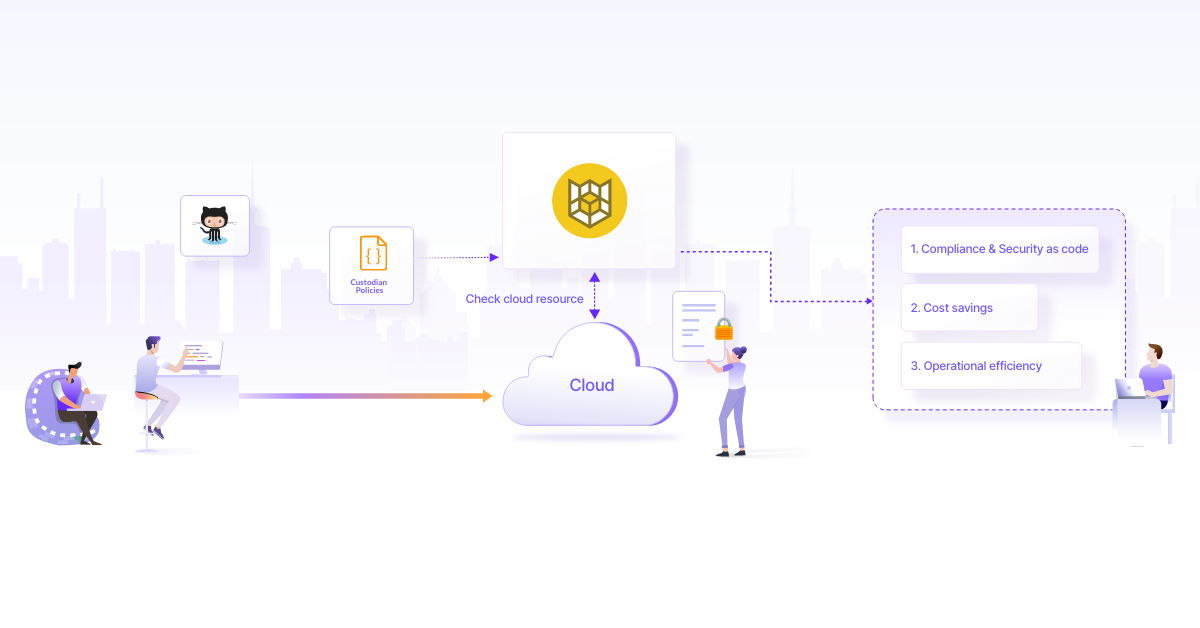

क्लाउड कस्टोडियन

AWS, Microsoft Azure आणि Google Cloud Platform (GCP) वातावरणाचे व्यवस्थापन क्लाउड कस्टोडियन, स्टेटलेस नियम इंजिनच्या मदतीने केले जाते. एकत्रित अहवाल आणि विश्लेषणासह, हे अनेक अनुपालन दिनचर्या एकत्र करते जे एंटरप्रायझेस एकाच प्लॅटफॉर्मवर नियुक्त करतात. तुम्ही क्लाउड कस्टोडियन वापरून नियम स्थापित करू शकता जे पर्यावरणाची सुरक्षा आणि अनुपालन आवश्यकता तसेच खर्च ऑप्टिमायझेशनच्या निकषांशी तुलना करतात. तपासण्यासाठी संसाधनांचा प्रकार आणि गट तसेच या संसाधनांवर करावयाच्या कृती, क्लाउड कस्टोडियन धोरणांमध्ये व्यक्त केल्या आहेत, ज्याची व्याख्या YAML मध्ये केली आहे. तुम्ही, उदाहरणार्थ, सर्व Amazon S3 बकेटसाठी बकेट एन्क्रिप्शन उपलब्ध करून देणारे धोरण स्थापित करू शकता. नियमांचे आपोआप निराकरण करण्यासाठी, तुम्ही क्लाउड कस्टोडियनला सर्व्हरलेस रनटाइम आणि मूळ क्लाउड सेवांसह समाकलित करू शकता. द्वारे सुरुवातीला तयार केले आणि विनामूल्य स्त्रोत म्हणून उपलब्ध केले

कार्टोग्राफी

येथे मुख्य ड्रॉ म्हणजे इन्फ्रास्ट्रक्चर नकाशे जे कार्टोग्राफीद्वारे बनवले जातात. हे स्वयंचलित ग्राफिंग टूल तुमच्या क्लाउड इन्फ्रास्ट्रक्चर घटकांमधील कनेक्शनचे व्हिज्युअल प्रतिनिधित्व प्रदान करते. यामुळे संघाची एकूण सुरक्षा दृश्यमानता वाढू शकते. मालमत्तेचे अहवाल तयार करण्यासाठी, संभाव्य हल्ला वेक्टर ओळखण्यासाठी आणि सुरक्षा सुधारण्याच्या संधी शोधण्यासाठी या साधनाचा वापर करा. Lyft येथील अभियंत्यांनी कार्टोग्राफी तयार केली, जी Neo4j डेटाबेस वापरते. हे विविध AWS, G Suite आणि Google क्लाउड प्लॅटफॉर्म सेवांना समर्थन देते.

डिफी

डिजिटल फॉरेन्सिक आणि घटना प्रतिसादासाठी अत्यंत लोकप्रिय टूल ट्रायज टूलला डिफी (DFIR) म्हणतात. तुमच्या डीएफआयआर टीमची जबाबदारी आहे की तुमच्या वातावरणावर आधीच हल्ला झाल्यानंतर किंवा हॅक झाल्यानंतर घुसखोराने मागे सोडलेल्या कोणत्याही पुराव्यासाठी तुमच्या मालमत्तेचा शोध घेणे. यासाठी परिश्रमपूर्वक हात श्रम करावे लागतील. Diffy द्वारे ऑफर केलेले भिन्न इंजिन विसंगत उदाहरणे, आभासी मशीन आणि इतर संसाधन क्रियाकलाप प्रकट करते. DFIR टीमला हल्लेखोरांची ठिकाणे शोधण्यात मदत करण्यासाठी, Diffy त्यांना सूचित करेल की कोणती संसाधने विचित्रपणे वागत आहेत. डिफी अद्याप विकासाच्या सुरुवातीच्या टप्प्यात आहे आणि आता फक्त AWS वर लिनक्स उदाहरणांना समर्थन देते, तथापि त्याचे प्लगइन आर्किटेक्चर इतर क्लाउड सक्षम करू शकते. नेटफ्लिक्सच्या सिक्युरिटी इंटेलिजन्स अँड रिस्पॉन्स टीमने डिफीचा शोध लावला, जो पायथनमध्ये लिहिलेला आहे.

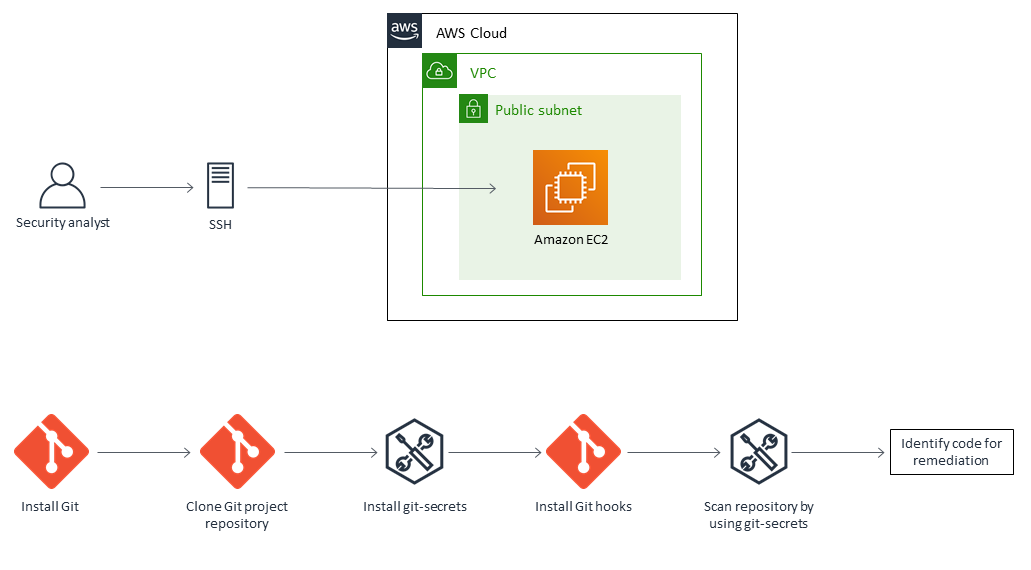

Git-secrets

Git-secrets नावाचे हे डेव्हलपमेंट सिक्युरिटी टूल तुम्हाला तुमच्या Git रेपॉजिटरीमध्ये गुपिते तसेच इतर संवेदनशील डेटा साठवण्यापासून प्रतिबंधित करते. तुमच्या पूर्वनिर्धारित, निषिद्ध अभिव्यक्ती पॅटर्नपैकी एक जुळणारे कोणतेही कमिट किंवा कमिट मेसेज स्कॅन केल्यानंतर नाकारले जातात. AWS लक्षात घेऊन Git-secrets तयार केली गेली. हे AWS लॅब्सने विकसित केले होते, जे अजूनही प्रकल्प देखभालीसाठी जबाबदार आहे.

ओएसएसईसी

OSSEC हे एक सुरक्षा प्लॅटफॉर्म आहे जे लॉग मॉनिटरिंग, सुरक्षा समाकलित करते माहिती आणि इव्हेंट व्यवस्थापन आणि होस्ट-आधारित घुसखोरी शोध. तुम्ही हे क्लाउड-आधारित VM वर वापरू शकता जरी ते मूळतः ऑन-प्रिमाइसेस संरक्षणासाठी डिझाइन केलेले असले तरीही. प्लॅटफॉर्मची अनुकूलता हा त्याचा एक फायदा आहे. AWS, Azure, आणि GCP वरील वातावरण याचा वापर करू शकतात. याव्यतिरिक्त, ते विंडोज, लिनक्स, मॅक ओएस एक्स आणि सोलारिससह विविध ओएसचे समर्थन करते. एजंट आणि एजंटलेस मॉनिटरिंग व्यतिरिक्त, OSSEC अनेक प्लॅटफॉर्मवर नियमांचा मागोवा ठेवण्यासाठी केंद्रीकृत प्रशासन सर्व्हर ऑफर करते. OSSEC च्या ठळक वैशिष्ट्यांमध्ये पुढील गोष्टींचा समावेश आहे: तुमच्या सिस्टमवरील फाइल किंवा निर्देशिकेतील कोणताही बदल फाइल इंटिग्रिटी मॉनिटरिंगद्वारे शोधला जाईल, जो तुम्हाला सूचित करेल. लॉग मॉनिटरिंग सिस्टीममधील सर्व लॉगमधील कोणत्याही असामान्य वर्तनास एकत्रित करते, तपासते आणि सूचित करते.

रूटकिट डिटेक्शन, जे तुमच्या सिस्टममध्ये रूटकिट प्रमाणे बदल झाल्यास तुम्हाला अलर्ट देते. जेव्हा विशिष्ट घुसखोरी आढळतात, तेव्हा OSSEC सक्रियपणे प्रतिसाद देऊ शकते आणि लगेच कार्य करू शकते. OSSEC फाउंडेशन OSSEC च्या देखभालीवर देखरेख करते.

गोफिश

कारण फिश सिम्युलेशन चाचणी, गोफिश हा एक ओपन-सोर्स प्रोग्राम आहे जो ईमेल पाठवणे, त्यांचा मागोवा घेणे आणि तुमच्या बनावट ईमेलमधील लिंकवर किती प्राप्तकर्त्यांनी क्लिक केले हे निर्धारित करणे सक्षम करतो. आणि तुम्ही त्यांची सर्व आकडेवारी पाहू शकता. हे लाल संघाला भौतिक आणि डिजिटल सुरक्षिततेची चाचणी घेण्यासाठी नियमित ईमेल, संलग्नकांसह ईमेल आणि रबरडकीसह अनेक आक्रमण पद्धती देते. सध्या 36 च्या वर फिशींग समुदायाकडून टेम्पलेट्स उपलब्ध आहेत. टेम्प्लेट्ससह प्री-लोड केलेले आणि सीआयएस मानकांनुसार सुरक्षित केलेले AWS-आधारित वितरण HailBytes द्वारे राखले जाते येथे.

Prowler

Prowler हे AWS साठी कमांड-लाइन साधन आहे जे इंटरनेट सुरक्षा तसेच GDPR आणि HIPAA तपासणीसाठी केंद्राद्वारे AWS साठी सेट केलेल्या मानकांच्या तुलनेत तुमच्या पायाभूत सुविधांचे मूल्यांकन करते. तुमच्याकडे तुमच्या संपूर्ण पायाभूत सुविधांचे किंवा विशिष्ट AWS प्रोफाइल किंवा प्रदेशाचे पुनरावलोकन करण्याचा पर्याय आहे. Prowler कडे एकाच वेळी अनेक पुनरावलोकने अंमलात आणण्याची आणि CSV, JSON आणि HTML सह स्वरूपांमध्ये अहवाल सादर करण्याची क्षमता आहे. याव्यतिरिक्त, AWS सुरक्षा हब समाविष्ट आहे. Toni de la Fuente, Amazon सुरक्षा तज्ञ जो अजूनही प्रकल्पाच्या देखभालीमध्ये गुंतलेला आहे, Prowler विकसित केला.

सुरक्षा माकड

AWS, GCP आणि OpenStack सेटिंग्जमध्ये, सिक्युरिटी मंकी हे वॉचडॉग साधन आहे जे धोरणातील बदल आणि कमकुवत सेटअपवर लक्ष ठेवते. उदाहरणार्थ, AWS मधील सिक्युरिटी मंकी जेव्हा जेव्हा S3 बकेट तसेच सिक्युरिटी ग्रुप तयार किंवा काढला जातो तेव्हा तुम्हाला सूचित करतो, तुमच्या AWS ओळख आणि ऍक्सेस मॅनेजमेंट कीचे निरीक्षण करतो आणि इतर अनेक देखरेख कर्तव्ये करतो. Netflix ने सिक्युरिटी मंकी तयार केले, जरी ते सध्या फक्त लहान समस्यांचे निराकरण करते. AWS कॉन्फिग आणि Google Cloud Assets Inventory हे विक्रेता पर्याय आहेत.

AWS वर आणखी उत्तम मुक्त स्रोत साधने पाहण्यासाठी, आमचे HailBytes पहा येथे AWS मार्केटप्लेस ऑफर.